网络攻击入侵方式主要有几种

1、病毒:一种能够自我复制并传播的恶意软件,可以通过电子邮件、下载、移动存储设备等途径传播。 木马:指一种隐藏在正常程序中的恶意软件,可以在用户不知情的情况下执行恶意操作,如窃取个人信息、控制计算机等。

2、常见的网络攻击方式有口令入侵、特洛伊木马、www欺骗等。口令入侵 所谓口令入侵是指使用某些合法用户的账号和口令登录到目的主机,然后再实施攻击活动。

3、无线网络攻击是指利用无线网络的漏洞,入侵目标系统的方式。黑客可以通过破解无线网络密码、利用无线路由器漏洞等方式,入侵目标系统并窃取目标信息。 身份欺诈 身份欺诈是指利用伪造身份信息等手段,冒充他人身份进行欺诈活动。

4、黑客常用手段包括密码破解、IP嗅探与欺骗、攻击系统漏洞和端口扫描。其中密码破解中,黑客通常采用的攻击方式有字典攻击、假登陆程序、密码探测程序等。

5、中国遭受网络攻击的主要形式包括: 网络病毒:这是一种通过网络传播的恶意程序,可以导致计算机系统崩溃、数据丢失等严重后果。

网络攻击的一般过程包括

1、网络攻击的一般过程包括侦查阶段、攻击阶段和后续阶段。侦查阶段 在网络攻击的侦查阶段,攻击者首先会寻找目标。他们可能会扫描整个互联网或特定的网络段,以寻找潜在的受害者。

2、网络攻击的一般过程包括:侦查目标、扫描漏洞、获得访问权限、执行攻击、安装后门和维持访问、掩盖踪迹等步骤。首先,攻击者会进行侦查目标,这是网络攻击的第一步。攻击者会寻找他们想要攻击的目标,可能是个人、公司或政府机构。

3、搜集信息 :在攻击者对特定的网络资源进行攻击以前,他们需要了解将要攻击的环境,这需要搜集汇总各种与目标系统相关的信息,包括机器数目、类型、操作系统等等。实施入侵 : 依据收集得到的信息,进行操作。

网络攻击的种类分为哪几种?

通常,我们的常见攻击可以分为以下四类:窃听:指攻击者使用非法手段监控系统,以获取一些关于系统安全的关键信息。我们常用的窃听技术攻击方法如下:点击记录网络监控非法访问数据以获取密码文件。

网络攻击事件包括拒绝服务攻击事件、后门攻击事件、漏洞攻击事件、网络扫描窃听事件、网络钓鱼事件等。

网络攻击的种类有:钓鱼攻击、勒索软件攻击、分布式拒绝服务攻击(DDoS攻击)、恶意软件攻击、零日漏洞攻击。钓鱼攻击 钓鱼攻击通过伪造虚假网站、邮件、短信等手段,诱骗用户提供个人信息、账号密码、银行卡号等敏感信息。

香港高防服务器防御能力如何

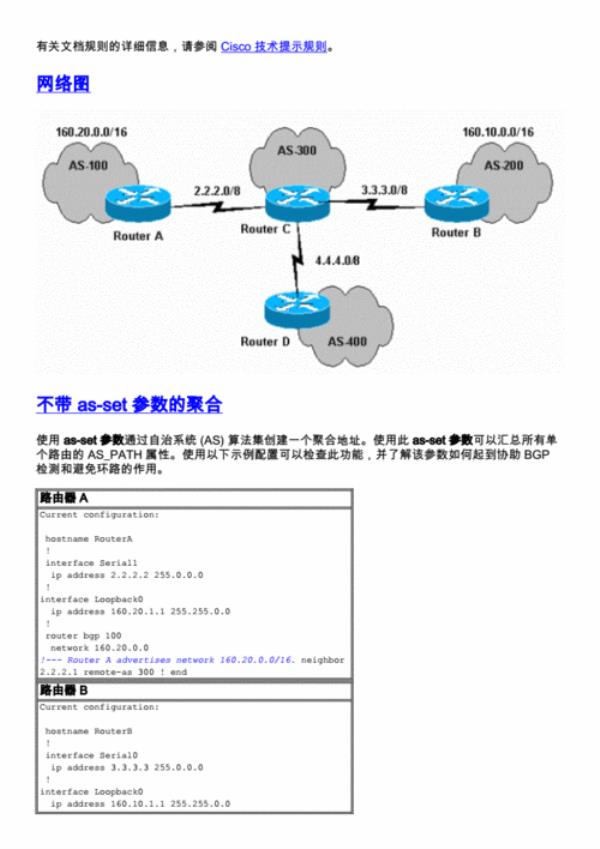

1、香港高防服务器通常具备以下特点:DDoS 防护:提供高效的分布式拒绝服务(DDoS)防护机制,抵御大规模的DDoS攻击,确保服务器持续在线;流量清洗:通过流量清洗技术,过滤掉恶意流量,保证正常用户的访问不受影响。

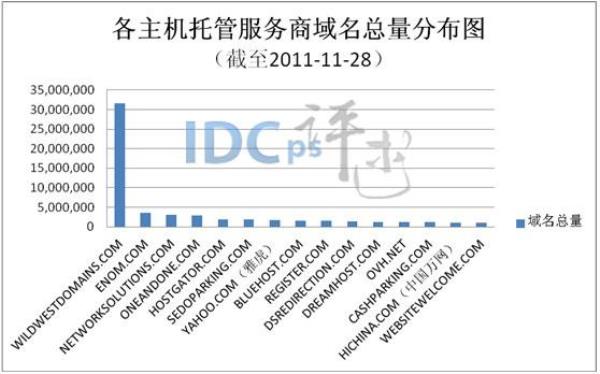

2、高防CDN采用多节点分布方式防御,能解决各地区不同网络用户访问速度,解决并发量减轻网站服务器的压力,并且隐藏源站IP,从而让攻击者找不到源站IP,无法直接攻击到源服务器,使攻击打到CDN的节点上。

3、高防服务器具有强大的防御能力,可以有效地抵御这种流量攻击。游戏服务器尤其容易成为DDoS攻击的目标,因此它们经常使用高防服务器来确保服务的稳定性和安全性。

4、高防服务器采用单机防御或者集群防御,攻击直接打在源服务器上的;而高防CDN可以分散这些攻击到每个节点,将DDOS攻击的压力降到低值。

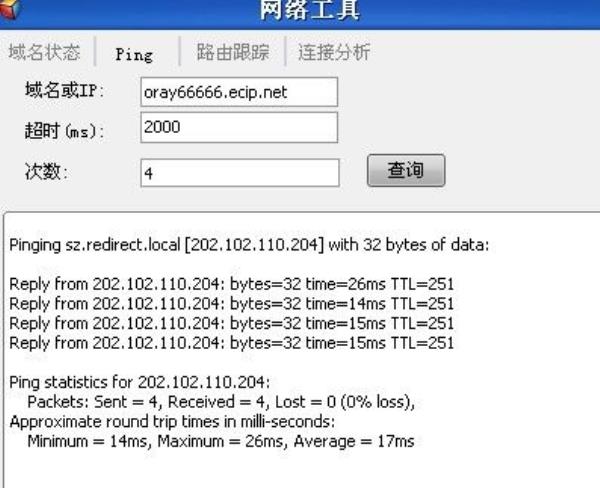

5、国际方向采用BPG国际带宽,实现智能路由传输,由PCCW+直连中国电信骨干网的CN平均延迟35ms。

6、DDoS攻击防御能力 市面上美国高防服务器和香港高防服务器层出不穷。不过数量多了,质量就无法保证。因此,无论是美国高防服务器还是香港高防服务器,都会存在服务质量不均衡的问题。

对网络安全的攻击分为哪几种

1、恶意软件攻击 恶意软件攻击是指攻击者通过某种方式,将恶意软件植入到目标系统中,从而达到非法获取信息或者控制系统的目的。

2、鱼叉式网络钓鱼攻击是指一种有针对性的网络钓鱼攻击,攻击者花时间研究他们的预期目标,通过编写与目标相关性极强的消息来完成攻击。

3、相关研究表明,跨站脚本攻击大约占据了所有攻击的40%,是最为常见的一类网络攻击。但尽管最为常见,大部分跨站脚本攻击却不是特别高端,多为业余网络罪犯使用别人编写的脚本发起的。

4、对网络的攻击大致可以分为两类:服务供给和非服务攻击。从攻击的手段可以分为8类:系统入侵类攻击、缓冲区溢出类攻击、欺骗类攻击、拒绝服务类攻击、防火墙攻击、病毒类攻击、木马类攻击与后门攻击。

5、防病毒安全 网络攻击有多种形式,合拢而来, 可简单分为四类攻击。人性式攻击,比如钓鱼式攻击、社会工程学攻击,这些攻击方式,技术含量往往很低,针对就是人性。有点骗子攻击的味道。

以上就是网络攻击过程一般可以分为本地入侵和远程入侵(5 网络攻击一般分为哪几个步骤)的内容,你可能还会喜欢网络攻击过程一般可以分为本地入侵和远程入侵,端口,网站服务器,邮件,美国高防服务器等相关信息。