- 1、为了有效抵御网络黑客攻击可以采用什么作为安全防御措施

- 2、如果电脑被网络僵尸攻击,应该怎么办?应如何防御?

- 3、网络安全-重放攻击及其防御

- 4、计算机安全知识:常用的防御攻击措施

- 5、如何防御基于IP地址的网络攻击?

为了有效抵御网络黑客攻击可以采用什么作为安全防御措施

1、网络防火墙技术:网络防火墙是一种特殊的网络设备,它加强了不同网络之间的访问控制,防止外部网络的用户非法侵入内部网络,访问内部资源,从而保护网络的运行环境。

2、防火墙技术:防火墙是一种位于网络之间的安全系统,用于限制外部网络对内部网络的访问。它通过检测、阻止或允许网络流量基于安全策略来工作。防火墙可以保护您的网络免受未经授权的访问和恶意软件的入侵。

3、防火墙:电脑的“保镖”防火墙是电脑的“保镖”,可以帮助你挡下黑客的扫描。但是,防火墙并不能完全保证电脑的安全,所以我们还需要采取其他措施。

4、以下是保护电脑安全,防范病毒、木马等恶意攻击的几个建议: 安装杀毒软件和防火墙:杀毒软件可以检测和清除病毒,防火墙可以阻止未经许可的程序和数据进入电脑,保护电脑不受攻击。

如果电脑被网络僵尸攻击,应该怎么办?应如何防御?

断开网络连接:一旦发现电脑感染了僵尸病毒,立即断开网络连接,以阻止病毒传播到其他设备。 使用杀毒软件:安装并更新最新的杀毒软件,对电脑进行全盘扫描,以清除感染的病毒。

这使得客户的IT人员在FireEye发现僵尸网络攻击时就可以采取行动,然后轻松地重新构建被感染的系统。在网络访问不太至关重要时,可以立即禁止受感染的机器。Damballa创建了其自己的技术来跟踪并防御僵尸网络。

当杀毒软件提示病毒入侵时,应立即执行快速查杀。如果病毒被成功清除,问题便得到解决。如果快速查杀未能清除病毒,应改为执行全盘查杀。 全盘查杀可能需要较长时间,可能长达两三个小时。

如果刚感染不久,最好的解决方法是立刻重装系统。计算机僵尸病毒(Computer Virus)被明确定义,病毒指“编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。

网络安全-重放攻击及其防御

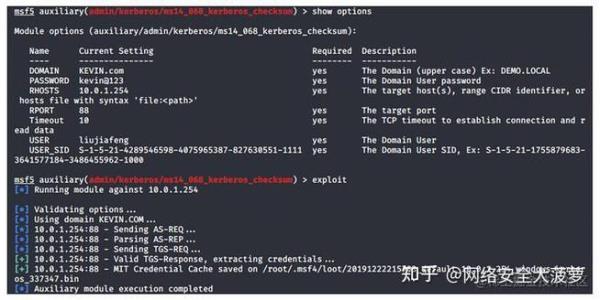

回放攻击,是指攻击者发送一个目的主机已接收过的包,来达到欺骗系统的目的,主要用于身份认证过程,破坏认证的正确性。重放攻击可以由发起者,也可以由拦截并重发该数据的敌方进行。

加随机数 该方法优点是认证双方不需要时间同步,双方记住使用过的 随机数 ,如发现 报文 中有以前使用过的随机数,就认为是重放攻击。

重播攻击并非简单的篡改,而是对数据包的去向和执行进行误导。它可能伪造认证信息,混淆系统判断,或者更改交易结果,造成严重经济损失。如图2所示,对比原始与重放回执包,可见其破坏力。

计算机安全知识:常用的防御攻击措施

建立有效的计算机病毒防护体系,包括访问控制、病毒检测、病毒遏制、病毒清除、系统恢复和应急计划等六层防护措施。这些措施需要有有效的硬件和软件技术支持,并要求进行安全设计和规范操作。 严格控制硬件的安全。

计算机病毒防治措施有:1.建立有效的计算机病毒防护体系。有效的计算机病毒防护体系应包括多个防护层。(1)访问控制层;(2)病毒检测层;(3)病毒遏制层;(4)病毒清除层;(5)系统恢复层;(6)应急计划层。

拒绝服务攻击的防范措施包括安装防火墙及其他安全设备、强化计算机系统和应用的安全性、合理限制传输带宽、增加甄别和验证策略。

加强系统安全:入侵检测系统本身也需要进行安全加固,包括对系统进行加密、安装杀毒软件、定期更新系统和应用程序等措施,以防止攻击者通过系统漏洞进行攻击。

如何防御基于IP地址的网络攻击?

1、防御方法:针对SYN flood的攻击防范措施主要有两种:一种是通过防火墙、路由器等过滤网关防护,另一种是通过加固TCP/IP协议栈。

2、隐藏IP地址 黑客经常利用一些网络探测技术来查看我们的主机信息,主要目的就是得到网络中主机的IP地址。

3、:真实扫描:例如发送ICMP请求包给目标IP地址,有相应的表示主机开机。 2:TCP Ping:例如发送特殊的TCP包给通常都打开且没有过滤的端口(例如80端口)。对于没有root权限的扫描者,使用标准的connect来实现。

4、的方法失效。一些容易泄漏用户IP的网络软 件(QQ、MSN、IE等)都支持使用代理方式连接Internet,特别是QQ使用“ezProxy”等代理软件连接后,IP版的QQ都无法显示该IP 地址;另外防火墙也可以在某种程度上使用IP的隐藏。

以上就是网络攻击与防御战法(网络攻击与防御策略论文)的内容,你可能还会喜欢网络攻击与防御战法,攻击防范,拒绝服务攻击的防范措施包括,网络防火墙,网络连接等相关信息。